Asegurando RDP

El Protocolo de Escritorio Remoto (RDP) es una forma efectiva de administrar servidores remotos, pero no es tan seguro como preferiríamos. Dos factores suelen interesar a los atacantes. El puerto de conexión predeterminado (3389) rara vez se cambia, y las contraseñas simples pueden ser forzadas mediante el uso de diccionarios precompilados. Hay dos métodos principales para proteger su conexión RDP de ataques externos y reducir el riesgo de piratería del servidor. En esta guía, le guiaremos brevemente sobre cómo establecer cada uno de ellos.

Establecer puerto no estándar

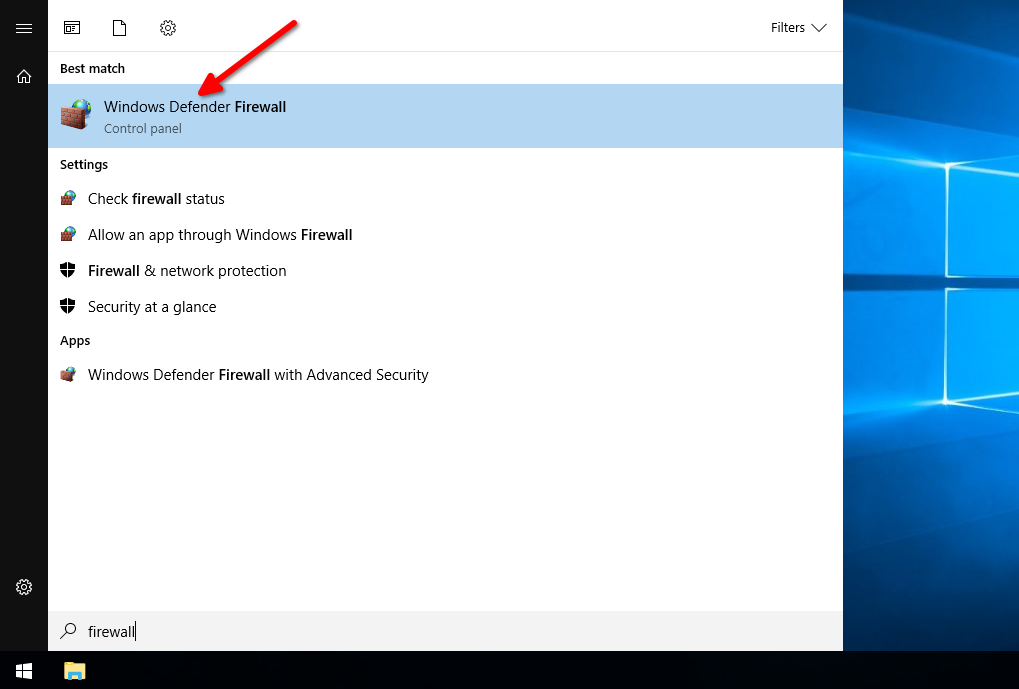

Antes de modificar la configuración actual, es importante habilitar las conexiones en el número de puerto planeado. Si no lo hace, el Firewall de Windows Defender terminará la conexión después de cambiar el puerto RDP predeterminado. Esto hará que sea imposible establecer una conexión y perderá el control del servidor. Haga clic en el menú Inicio y escriba la palabra firewall en el teclado. Luego haga clic en Firewall de Windows Defender:

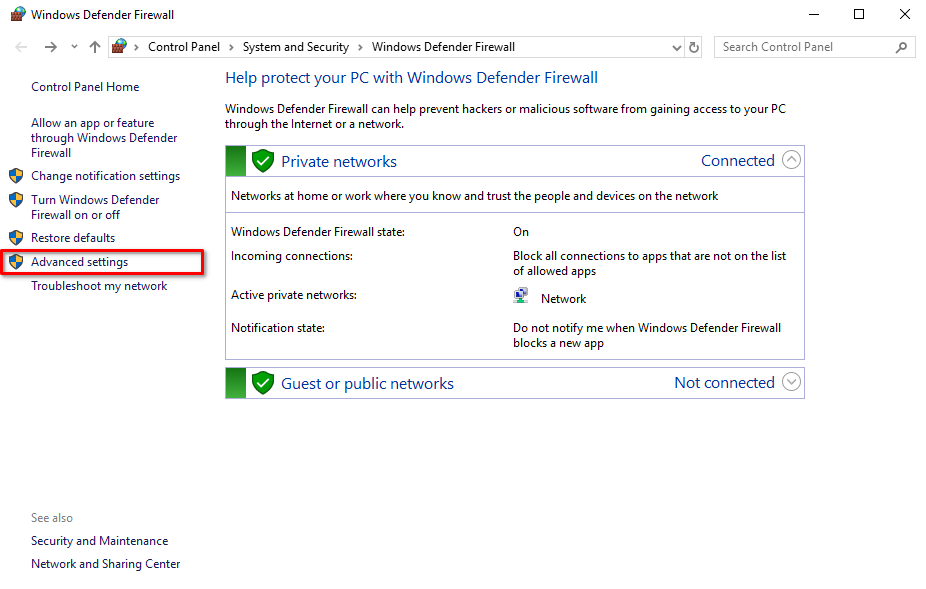

Elija Configuración avanzada del menú de la izquierda:

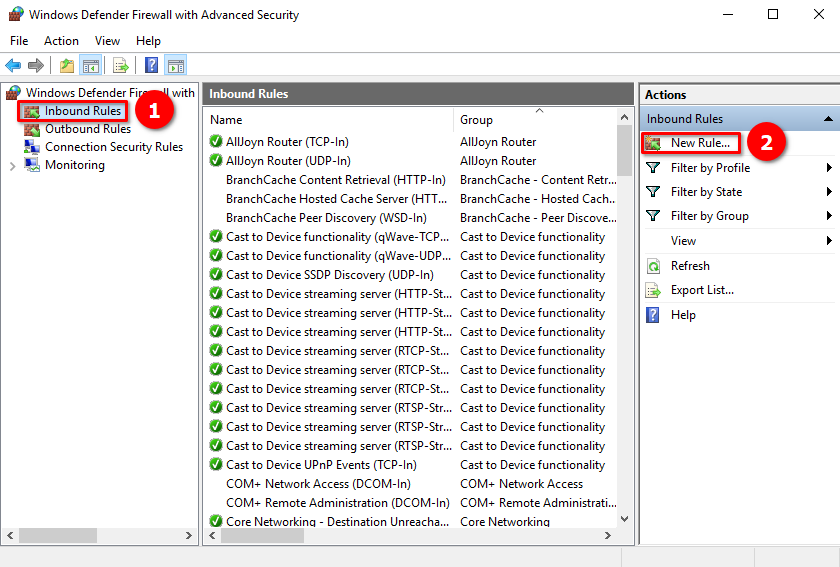

Haga clic en Reglas de entrada, luego en Nueva regla… :

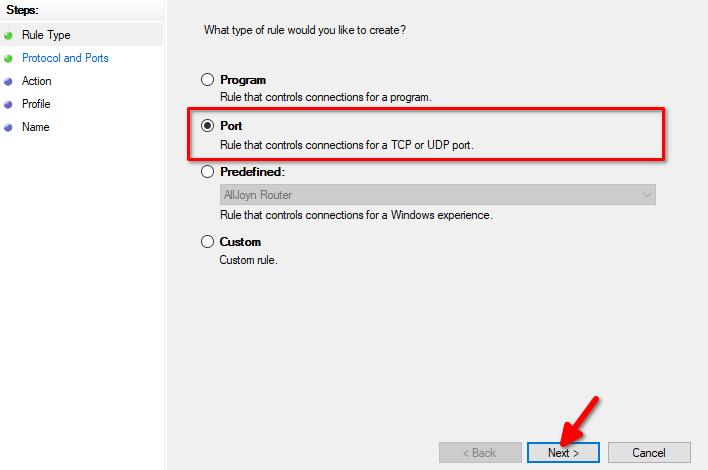

La forma más fácil es crear la regla para el puerto deseado. Marque en Puerto y haga clic en el botón Siguiente:

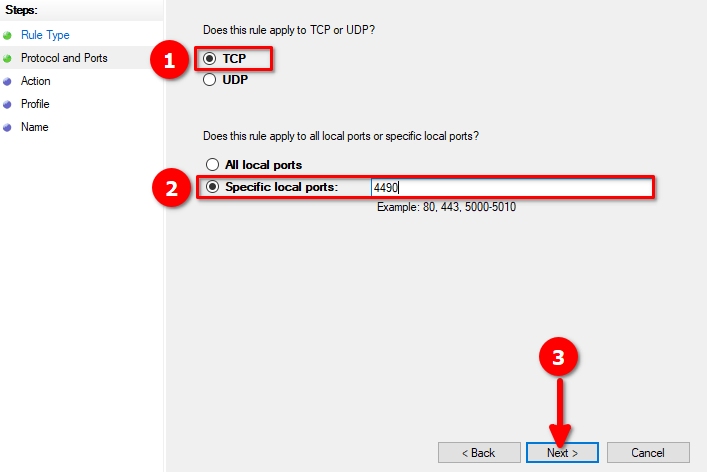

RDP opera usando el protocolo TCP. Marque la casilla TCP y especifique el puerto para RDP. Recomendamos seleccionar el número de este rango: 1024-65535. Marque en Puertos locales específicos y escriba el número. Por ejemplo, usamos el puerto 4490:

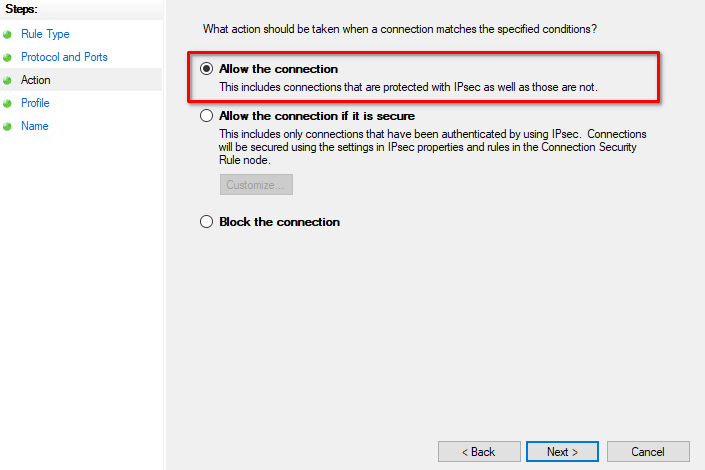

Definamos lo que hará la regla. Marque en Permitir la conexión y continúe con el botón Siguiente:

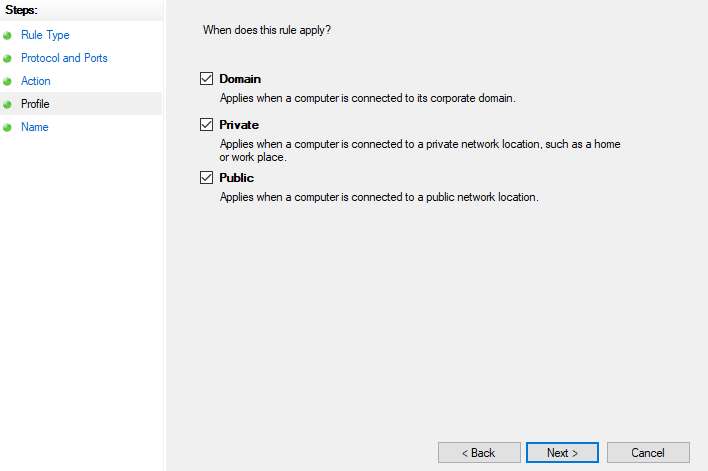

Marque cada punto que se aplique a sus políticas de seguridad y presione el botón Siguiente:

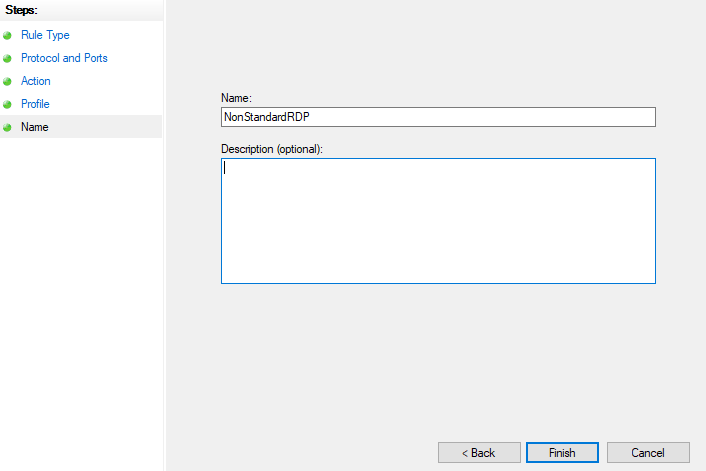

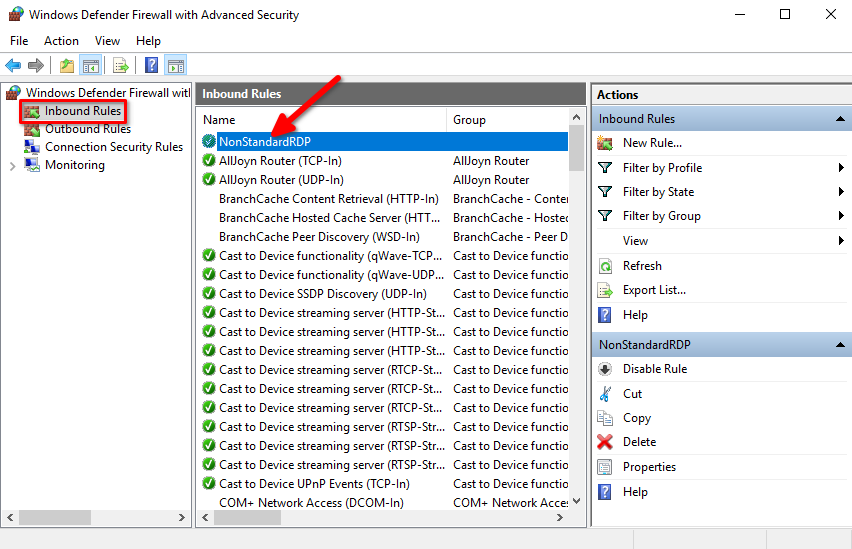

Nombraremos a la nueva regla: NonStandardRDP y la guardamos con el botón Finalizar:

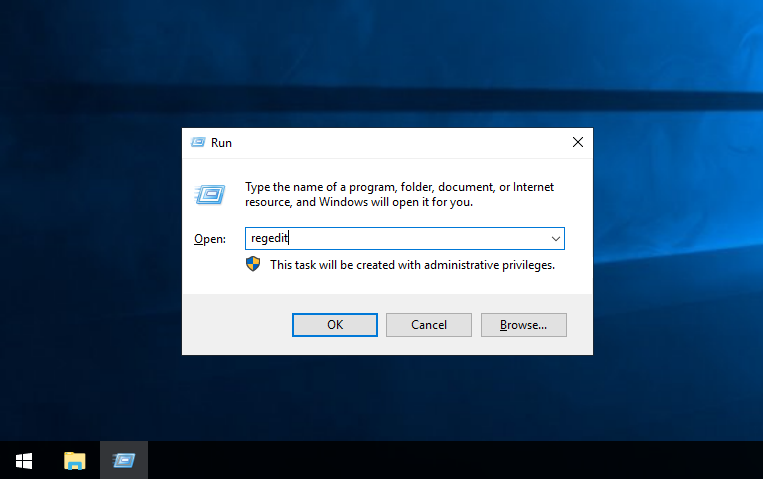

La nueva regla se creó con éxito y podemos cambiar nuestro puerto RDP predeterminado. No puede usar la interfaz gráfica para cambiar el puerto RDP. En su lugar, debe acceder al editor de registro y modificar el valor correspondiente allí. Use el atajo de teclado Win + R para abrir la ventana de comandos, escriba regedit y confirme con el botón OK:

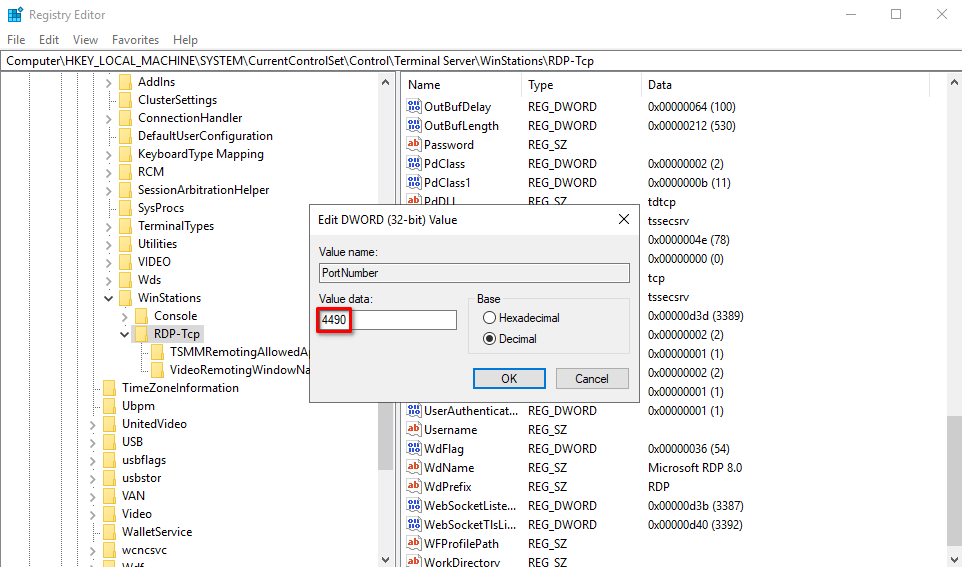

En el editor de registro abierto, debe abrir las siguientes ramas en secuencia:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

Por favor encuentre y haga doble clic en el string PortNumber:

La representación hexadecimal de los números está habilitada por defecto. Haga clic en Decimal, escriba el nuevo número de puerto en el campo Valor del dato, y confirme con OK:

Ahora, puede cerrar el editor de registro y continuar con el reinicio del servidor. Después de eso, puede conectarse al nuevo puerto RDP.

Permitir acceso desde ciertas IPs

Ahora, mejoremos las medidas de seguridad permitiendo conexiones solo desde ciertas direcciones IP. Las conexiones desde otras direcciones serán rechazadas. Abra la lista de reglas de entrada nuevamente, según las instrucciones anteriores, y encuentre nuestra regla previamente creada llamada NonStandardRDP que permite conexiones al puerto 4490. Haga doble clic en ella para abrir la ventana de propiedades:

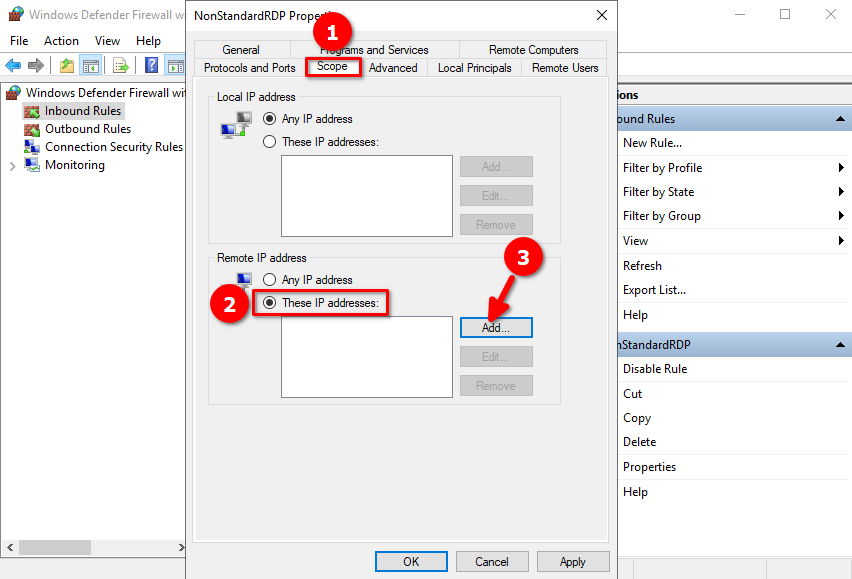

Haga clic en Alcance, marque Estas direcciones IP, y haga clic en el botón Agregar:

Puede escribir una dirección IP específica o un rango completo de IPs desde las que permitir conexiones y luego hacer clic en OK:

Confirme nuevamente el cambio de regla con OK. Ahora, puede conectarse al servidor utilizando RDP solo desde direcciones específicas. Además de encontrar el número de puerto correcto, los atacantes también tendrán que falsificar la dirección IP de origen.

Ver también:

Actualizado: 04.01.2026

Publicado: 24.06.2024